News Le nuove modalità di accesso a NoiPA illustrate in un webinar - News Le nuove modalità di accesso a NoiPA illustrate in un webinar

Accesso al sistema, laptop con segno di spunta, icona grigia di autorizzazione utente Immagine e Vettoriale - Alamy

Quando, Perché e Come usare uno IASTM in Terapia Manuale: La Fascia come porta di accesso al Sistema Nervoso : Pianese, Luigi: Amazon.it: Libri

SVG, Vettoriale - Accesso Sicuro Al Sistema Di Informazione. Concetto Di Sistema Di Sicurezza. Design Moderno E Piatto Per Banner Web, Elementi Del Sito Web, Brochure O Copertina Del Libro. Image 70204880

Scansione Isometrica Delle Impronte Digitali Per Accedere Al Sistema Di Sicurezza Controllo Biometrico Dell'accesso. Identificazio Illustrazione Vettoriale - Illustrazione di futuristico, stampa: 223403057

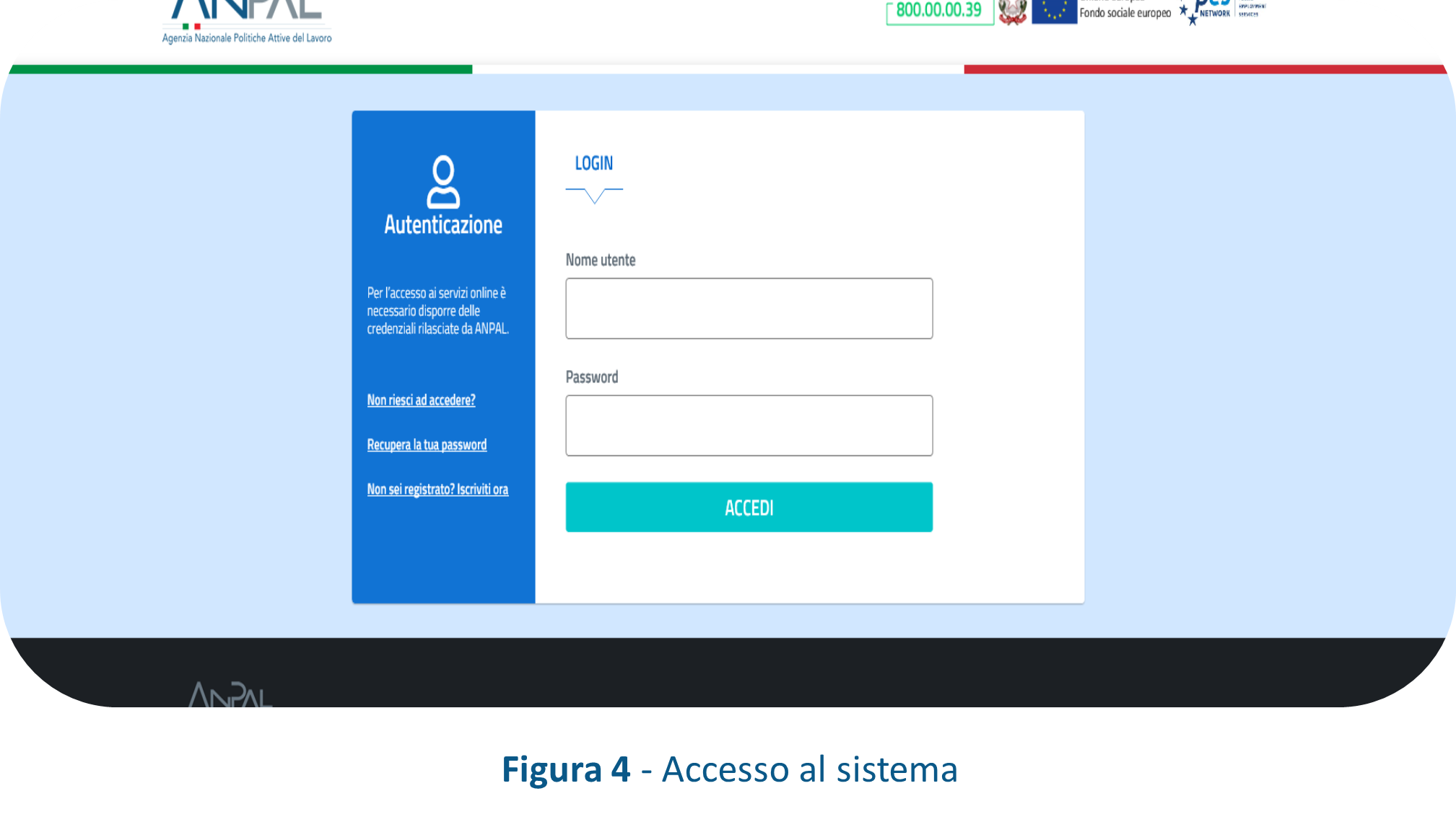

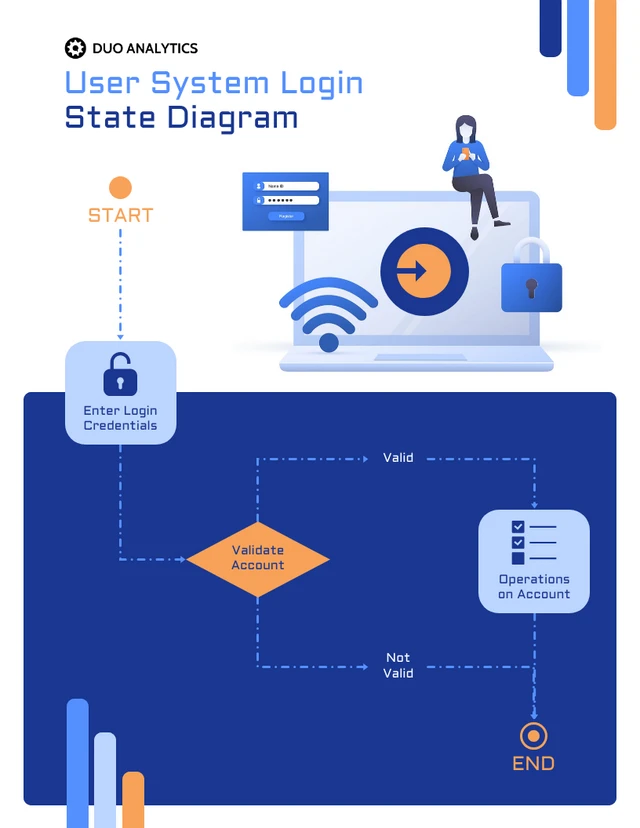

Accesso al Sistema TS mediante l'autenticazione a due o più fattormodalità di accesso al Sistema TS mediante autenticazione a due o più fattor